A equipe de pesquisa e investigação da ESET analisou que o número de campanhas de phishing voltadas a criar sites falsos da Americanas foi 40% maior do que o de outras lojas de e-commerce.

Indícios

Esse golpe possui detalhes que permitem identificar que se trata de um conteúdo malicioso, como a URL do site, que é o diferencial mais significativo em casos como esse, os botões de login e “todos departamentos”, que não condizem com o do site verdadeiro. Ainda assim, o site falso possui muitas similaridades com o verdadeiro.

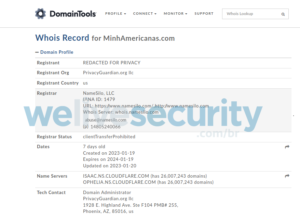

Diante do crime, a ESET fez a análise da URL do site com o intuito de comprovar a ilegitimidade da página. Como previsto, o domínio foi criado recentemente.

Diferente de outros casos já analisados pela ESET, o site falso continha detalhes e botões com funções que poderiam facilmente confundir a vítima. Ao escolher um smartphone para efetuar a compra, o site oferece diferentes opções de modelo e cores, algo nunca identificado em outra campanha maliciosa.

Outro detalhe que trouxe dificuldade para identificar que o endereço é falso é relacionado às opções de entrega. Caso a vítima queira receber o produto mais rápido e opte pelo recebimento em até 5 dias, o site cobra uma taxa no valor de R$19,00 que é somado ao ticket de compra. Em golpes menos estruturados, as opções de entrega são sempre gratuitas.

Já no momento da suposta compra e coleta de dados bancários, não é identificado nenhum detalhe fora do usual, ou seja, a coleta é feita da maneira com que sites oficiais fazem.

Na etapa em que a vítima é instruída a informar o endereço residencial, os cibercriminosos incluíram um script de validação de CEP inteligente, possibilitando que grande parte de seus dados sejam automaticamente preenchidos.

Na seção de pagamentos, se a escolha for cartão de crédito, o site impossibilita a inserção de números sequenciais e outras estruturas numéricas que não tenham as características de um número real de cartão de crédito. Todos os outros campos são aceitos sem nenhum tipo de validação, porém, ao clicar no botão “Fechar pedido” uma mensagem de cartão recusado é exibida, informando que a vítima deve usar outro cartão ou meio de pagamento para concluir o processo.

“Desconfie de situações em que é pedido que inclua mais de uma vez os dados do cartão. Em grande parte das vezes, essa prática surge com o intuito de extrair o maior número possível de dados do seu cartão, já que o processo nunca é concluído”, explica Daniel Barbosa, especialista em segurança da informação da ESET no Brasil.

Caso a vítima escolhesse o método de pagamento via PIX, seria gerado um QR code dinâmico no valor do(s) item(ns) no carrinho. Ao abrir seu aplicativo bancário para simular o pagamento, o usuário se depararia com um CNPJ de uma empresa denominada “Via Varejo Eletrônicos LTDA.”. Para contextualizar, o nome Via Varejo faz alusão a uma empresa real, menção com a qual os criminosos procuraram trazer ainda mais veracidade ao golpe, porém, a Americanas é do grupo B2W.