A Verizon, gigante norte-americana de telecomunicações que tem enormes investimentos em segurança cibernética, acaba de lançar sua versão 2023 do tradicional Data Breach Investigations Report (DBIR), um verdadeiro raio X dos incidentes de segurança e do cenário de resposta a ocorrências.

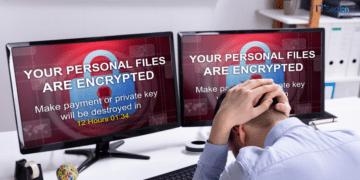

Segundo o relatório, 94,6% dos casos envolveram algum tipo de fraude financeira e 24% de todas as violações (breaches) incluem o uso de ransomware, uma tática que envolve o sequestro de informações em troca de resgate monetário, concessão ou não divulgação de dados sigilosos.

Desses incidentes de ransomware com perda financeira, a média calculada pela Verizon mais que dobrou em 2022, atingindo US$ 26 mil, e 95% dos incidentes representaram até US$ 2,25 milhões de perdas.

O especialista em cibersegurança Anchises Moraes, Cyber Threat Intelligence lead na Apura Cyber Intelligence, única empresa brasileira a contribuir com o relatório por cinco anos consecutivos, elenca como o fator humano é preponderante na sucesso de alguns ataques, pois muitas vezes, um ataque ransomware começa com o roubo de credenciais que facilitam a invasão de sistemas. Segundo o DBRI, credenciais roubadas (49%) foi a forma mais utilizada de ações.

“Chama a atenção o fato de 74% das violações incluírem o elemento humano, com o envolvimento de pessoas que caem em golpes, seja por erro, seja por uso indevido de privilégio, uso de credenciais roubadas ou engenharia social”, diz Anchises Moraes.

O especialista explica que os principais vetores de ataque são a exploração da aplicação web, o acesso através de software de compartilhamento de desktop e através de mensagens de e-mail (phishing). Por exemplo, os ataques a e-mails corporativos (Business Email Compromise ou BEC) quase dobraram em todo o histórico de dados sobre incidentes, e representam atualmente mais de 50% dos incidentes envolvendo engenharia social.

Crime cibernético organizado

Outro dado que se destaca é que 83% das violações envolveram algum tipo de ator externo, cerca de 70% relacionados ao crime organizado, demonstrando que cada vez mais o crime cibernético tem se tornado uma ação prolífera e específica. Já 19% das violações foram de atores internos, quando o agente pertence à organização e já possui algum tipo de acesso a informações ou sistemas, como no caso de funcionários e colaboradores.

“Quando praticamente metade das violações envolve o uso de credenciais, fica clara a importância de medidas de conscientização sobre o uso de senhas, o uso de segundo fator de autenticação e o monitoramento proativo da exposição e do vazamento de credenciais, como fazemos na Apura com nossa tecnologia”, explica Moraes.

Outro tipo comum de ataques (threat actions) é a “negação de serviço” (Denial of Service ou DoS), representando cerca de 40% dos casos, que são ataques que literalmente esgotam os limites de capacidade específicos dos recursos de rede, como a infraestrutura que viabiliza o site de uma empresa, excedendo, por exemplo, a capacidade que o site tem de lidar com diversas solicitações, impedindo seu funcionamento correto.

O relatório se baseou em 16.312 incidentes de segurança, com 5.199 deles apresentando violações de dados confirmadas. Para mais informações, acessar o DBIR.