A ISH Tecnologia, referência nacional em cibersegurança, divulga mensalmente um relatório sobre quais foram as principais ameaças cibernéticas encontradas por sua equipe de especialistas no último mês.

Em agosto, a empresa destaca novamente o alerta para extensões maliciosas na internet, frisando campanhas maliciosas para Google Chrome, macOS, e via USB, além de uma campanha que distribui malwares via jogos falsos de blockchain.

Malware para Windows e Mac conhecido como “Realst”

Um novo malware conhecido como “Realst” foi identificado para sistemas MacOS e é distribuído também para usuários Windows, na forma de jogos falsos de blockchain utilizando nomes como:

- Brawl Earth

- WildWorld

- Dawnland

- Destruction

- Evolion

- Pearl

- Olymp of Reptiles

- SaintLegend

Tais jogos são compartilhados por via de redes sociais que, ao serem baixados, infectam dispositivos com malware para roubo de informações. como RedLine Stealer no Windows e Realsr no MacOS. Foram observadas 16 variantes do malware para MacOS.

Retorno de ataques de malware via dispositivos USB

Os ataques de malwares via dispositivos USB, também conhecidos como “USB-based malware attacks”, são uma tática muito usada por cibercriminosos e hackers para infiltrar sistemas e redes corporativas, além de comprometer a privacidade e os dados pessoais de usuários.

O relatório da ISH alerta para um crescimento nesse tipo de incidente. Uma das maneiras mais frequentes de ataque por meio desses dispositivos envolve a utilização de autorun ou arquivos executáveis maliciosos que são ativados automaticamente quando o dispositivo é conectado ao sistema principal. Outra abordagem consiste em explorar vulnerabilidades do sistema operacional que estão relacionadas ao processamento de dados provenientes de dispositivos USB, o que possibilita a execução de software malicioso.

Skidmap atualizado

O malware Skidmap, detectado em 2019, é conhecido por ser um minerador de criptomoeda visando máquinas Linux. Porém, pela primeira vez, pesquisadores detectaram uma variante nova que promete ser mais perigosa e aprimorada, projetada para atingir distribuidores, incluindo Alibaba, Anolis, openEuler, EulerOS, Steam, CentOS, RedHat e Rock. Segundo a ISH, foram observadas apenas instâncias Redis abertas (as chamadas “NO AUTH”). Nenhum registro de ataque de força bruta foi observado pelos pesquisadores.

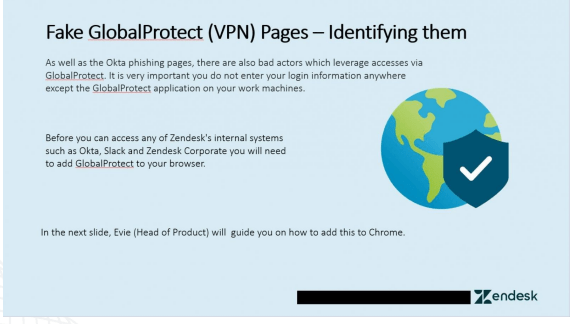

Stealer para navegadores, Rilide

Uma nova extensão maliciosa para navegadores conhecida como Rilide Stealer foi descoberta. Nela, os alvos principais são funcionários corporativos usuários de navegadores como Chrome, Edge, Brave e Opera. Ocorre que a nova versão do malware Rilide agora também visa contas bancárias, induzindo as vítimas a inserir suas credenciais de contas em formulários de phishing. O levantamento da ISH também alerta para as possíveis ameaças do malware em PowerPoint, em que a apresentação instrui o usuário a seguir uma série de etapas para instalar um suposto novo software se passando pela GlobalProtect, conforme mostra o exemplo abaixo:

Malware contra criminosos inexperientes

Por fim, um caso curioso. A ISH alerta para uma campanha de malware que se utiliza do OpenBullet, ferramenta legítima de pentest de código aberto, para atingir cibercriminosos sem experiência e conhecimento técnico.

A campanha utiliza arquivos de configuração maliciosos do OpenBullet para gerar um trojan de acesso remoto com a capacidade de roubar informações confidenciais.