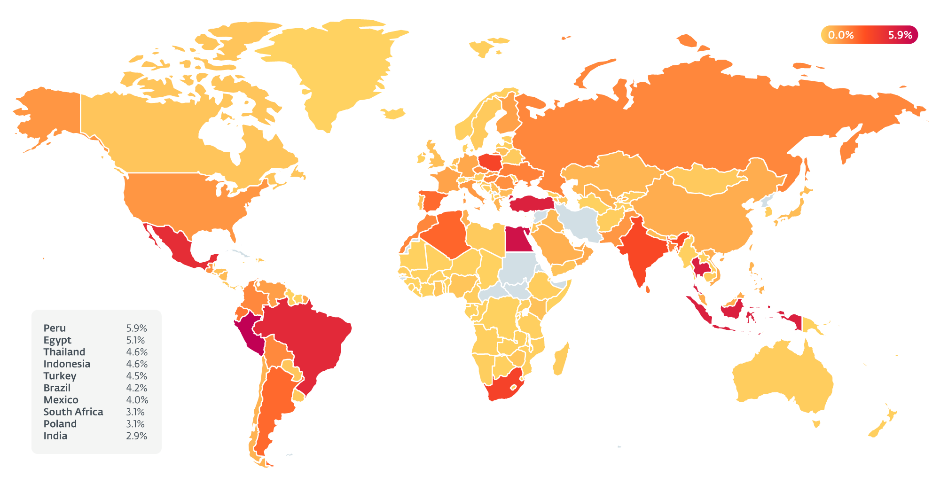

Nos últimos anos, a ESET, empresa líder em detecção proativa de ameaças, registrou mais de 240 mil detecções de malware AceCryptor, que prejudicou milhares de usuários no Brasil e América Latina.

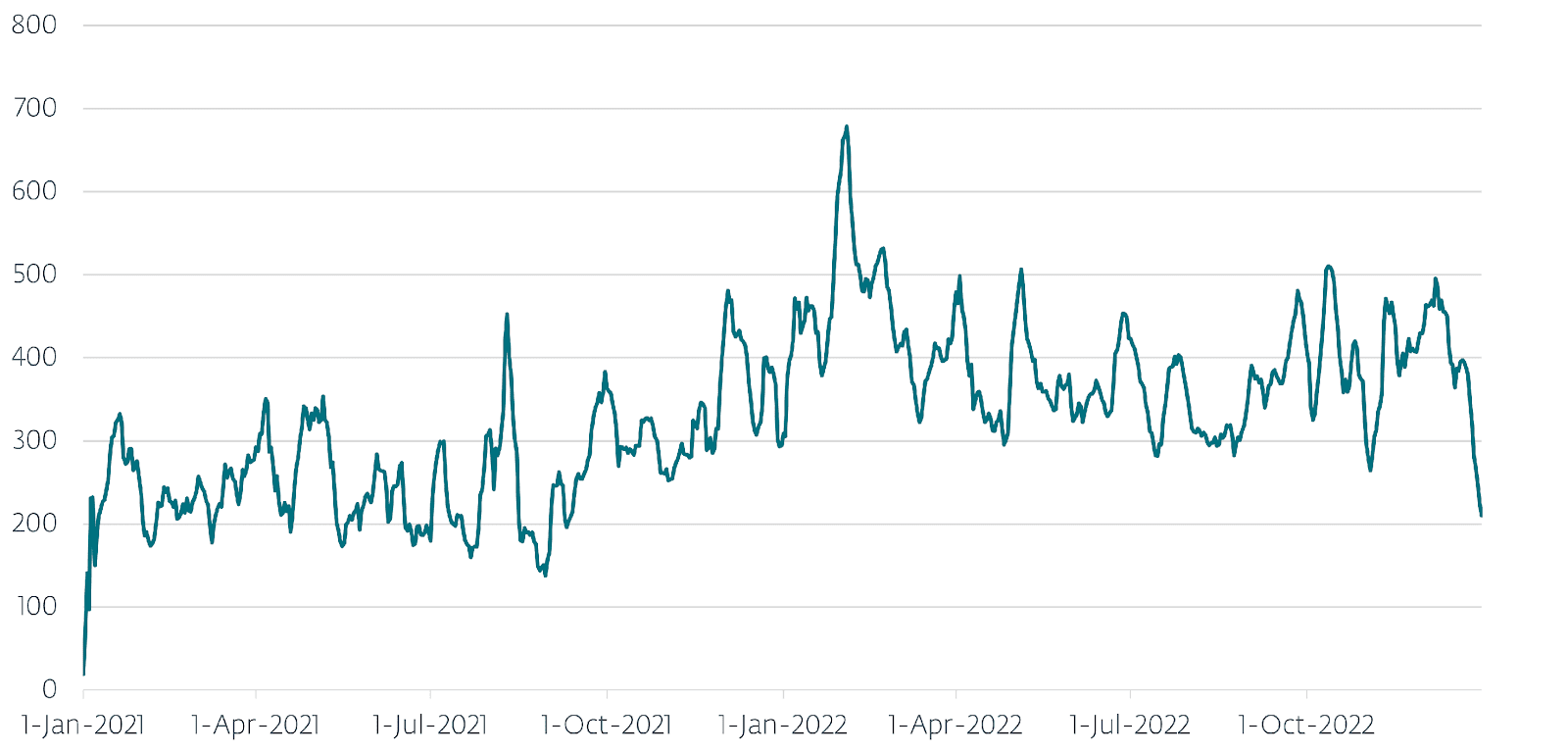

Desde as primeiras aparições conhecidas, em 2016, muitos autores de malware usaram os serviços deste encryptor, até mesmo o popular malware Emotet quando ele não estava usando sua própria ferramenta. Durante 2021 e 2022, a ESET protegeu mais de 80.000 clientes que foram afetados pela ameaça. De acordo com pesquisadores da companhia, as detecções foram distribuídas de forma bastante uniforme ao longo desses dois anos, algo lógico considerando que é um malware usado por muitos agentes de ameaças que não sincronizam suas campanhas.

“Para os autores de malware, proteger suas criações da detecção é uma tarefa desafiadora. Encryptors são a primeira camada de defesa usada por programas maliciosos. Embora os cibercriminosos possam criar e manter seus próprios criptos personalizados, para agentes de ameaças focados em crimeware, ou seja, em dinheiro, desenvolver e manter uma cifra no chamado estado FUD (totalmente indetectável) pode ser uma tarefa tecnicamente difícil ou demorada. A demanda por esse tipo de proteção levou ao desenvolvimento de um modelo de negócios conhecido como criptografia como serviço (CaaS) para empacotamento de malware”, explica Camilo Gutiérrez Amaya, chefe do laboratório de investigação da ESET na América Latina.

Depois de analisar programas maliciosos empacotados pelo AceCryptor, a ESET encontrou mais de 200 nomes de detecção diferentes, isso porque, para a mesma família de malware, pode haver vários nomes de detecção correspondentes a variantes individuais devido a atualizações ou alterações na ofuscação.

“Monitorar as atividades de provedores de CaaS como o AceCryptor é útil para monitorar malware usando seus serviços. Ser capaz de detectar o AceCryptor (e outros CaaS) ajuda na visibilidade de novas ameaças emergentes e no monitoramento das atividades dos agentes de ameaças”, acrescenta Gutierrez Amaya.

Durante o período de análise, os produtos ESET descobriram mais de 80.000 amostras únicas de AceCryptor. “O número de hashes únicos que existem é uma amostra do tempo que os autores se dedicam a melhorar os mecanismos de detecção”, diz o pesquisador.

Como é usado por vários agentes de ameaça, o malware empacotado por esse criptografador também é distribuído de várias maneiras diferentes. De acordo com a ESET, os dispositivos que foram expostos ao malware empacotado, foram principalmente através de instaladores de software pirata Trojanizados ou de e-mails spam com anexos maliciosos.